Aggiornato: 06 febbraio 2024

Se il sito o l’applicazione della tua azienda dovessero andare improvvisamente offline a causa di un massiccio afflusso di traffico sospetto, potreste essere l’obiettivo di un attacco DDoS (Distributed Denial-of-Service).

Questi tipi di attacchi informatici stanno aumentando e, provocando un periodo di inattività notevole per siti web e app, possono essere devastanti per la tua attività e per la reputazione del tuo brand.

In questa guida, analizzeremo i dettagli di un attacco DDoS, come prevenirne uno e cosa fare se sei stato preso di mira.

Link rapidi: Domande frequenti sui DDoS

- Cosa è un attacco DDoS?

- I diversi tipi di attacchi

- Il primo esempio di un attacco DDoS

- Chi lancia un attacco DDoS e perché?

- Chi è più a rischio di un attacco DDoS?

- Come prevenire un attacco DDoS

- Cosa fare se sei il bersaglio di un DDoS

- Come capire se il tuo computer è stato inserito in un Botnet (e cosa fare)

Cosa è un attacco DDoS?

DDoS è l’acronimo di “Distributed Denial-of-Service”.

Un attacco DDoS si verifica quando un hacker invia un’ondata di traffico verso una rete o un server per sopraffare il sistema e interromperne il funzionamento. Questi attacchi vengono solitamente utilizzati per bloccare temporaneamente un sito o un’applicazione e possono durare anche svariati giorni.

Informazioni tecniche

Si usa il termine Denial-of-Service perché durante l’attacco il sito o il server non potranno offrire i propri servizi.

E si chiamano Distributed Denial-of-Service perché il traffico illecito proviene da centinaia, migliaia o persino milioni di altri computer. Quando proviene da un’unica fonte, è noto come attacco DoS.

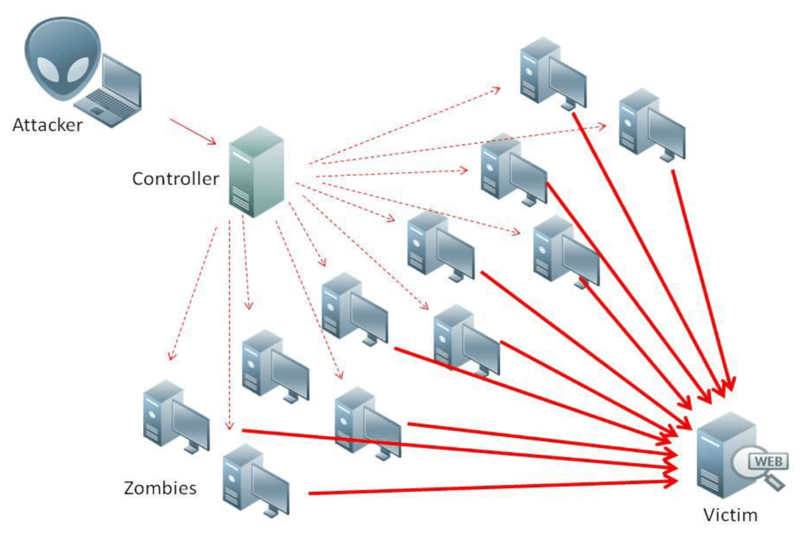

Usare un Botnet

Gli attacchi DDoS utilizzano una botnet (un collettivo di molti computer o dispositivi abilitati a Internet rilevati da remoto usando un malware per lanciare l’attacco). Questi dispositivi sono chiamati “zombie”.

I diversi tipi di attacchi

Gli zombie prendono di mira le vulnerabilità dei diversi livelli dell’Open Systems Interconnection e solitamente sono divisi in tre categorie, secondo Cloudflare:

1. Attacchi Application Layer

Gli attacchi a livello applicativo sono la forma più semplice di DDoS; imitano le normali richieste del server. In parole povere, i computer o dispositivi del botnet accedono tutti insieme al server o al sito, come farebbe un utente normale.

Ma man mano che l’attacco DDoS incrementa, il volume delle richieste apparentemente legittime diventa troppo, provocando il malfunzionamento.

2. Attacchi ai Protocolli

Un attacco ai protocolli sfrutta il modo in cui i server elaborano i dati per sovraccaricare il bersaglio.

In alcune varianti degli attacchi ai protocolli, la botnet invia pacchetti di dati che il server deve assemblare. Il server quindi attende di ricevere una conferma dall’indirizzo IP di origine, che però non riceverà mai. Continuando intanto a ricevere sempre più dati da elaborare.

In altre varianti, la botnet invia pacchetti di dati che semplicemente non possono essere elaborati, sovraccaricando così le risorse del server mentre tenta di farlo.

3. Attacchi volumetrici

Gli attacchi volumetrici sono simili agli attacchi applicativi, con una differenza sostanziale. In questa forma di DDoS, l’ampiezza di banda disponibile dell’intero server viene assorbita dalle richieste dei botnet che sono state amplificate in qualche modo.

Ad esempio, le botnet possono ingannare i server a inviare loro enormi quantità di dati. Questo significa che il server dovrà elaborare nuovamente la ricezione, l’assemblaggio, l’invio e la ricezione di tali dati.

Il primo esempio di un attacco DDoS

Il primo attacco DDoS fu eseguito nel 2000 da un ragazzo di 15 anni di nome Michael Calce, secondo Norton, fu usato per mandare temporaneamente offline siti enormi come Yahoo, CNN e eBay, provocando un messaggio di errore come l’immagine sopra.

Da allora, questo tipo di attacco è in continua crescita.

Chi lancia un attacco DDoS e perché?

Sebbene questi tipi di attacchi siano cresciuti sia per portata che per complessità, gli attacchi DDoS di base possono essere eseguiti quasi da chiunque. Le persone che non hanno le conoscenze adeguate possono “acquistare” un attacco DDoS verso un bersaglio, online o sul mercato nero. È anche possibile affittare o noleggiare una botnet esistente per portare a termine le proprie intenzioni.

I primi attacchi DDoS, come il quello realizzato da Michael Calce (in arte “Mafiaboy”), erano semplicemente eseguiti per farsi un nome tra gli hacker. Semplicemente perché sapeva farlo.

Solitamente però, queste sono le persone che usano gli attacchi DDoS e le loro motivazioni:

- I proprietari di imprese per superare la concorrenza

- Giocatori competitivi per abbattere gli avversari

- Attivisti per impedire l’accesso a determinati contenuti

- Troll che vogliono vendicarsi di un bersaglio

Chi è più a rischio di un attacco DDoS?

La persona media non ha molto da temere, sono le grandi società ad essere gli obiettivi principali. I tempi di inattività provocati da un attacco DDoS potrebbero potenzialmente fargli perdere milioni o miliardi di dollari. Anche i proprietari di piccole imprese potrebbero soffrirne in modo significativo.

È importante che qualsiasi organizzazione con una presenza online sia completamente preparata a un potenziale attacco DDoS in qualsiasi momento.

Come prevenire un attacco DDoS

Non è possibile impedire a un utente malintenzionato di inviare ondate di traffico non autentico ai server, ma è possibile essere preparati per saperlo gestire.

1. Scoprirlo presto, monitorando il traffico

Secondo Amazon Web Services, importante sapere a quanto ammonti il traffico normale, basso e alto della tua organizzazione.

Se sai cosa aspettarti quando il tuo traffico raggiunge il limite massimo, puoi applicare dei limiti di velocità. Questo significa che il server accetterà quante più richieste potrà gestire.

Essere sempre a conoscenza delle tendenze del proprio traffico aiuterà anche a identificare rapidamente qualsiasi problema.

Dovresti anche essere preparato per i picchi di traffico a causa del periodo, campagne di marketing e altro ancora. Molto traffico autentico (come ad esempio da un collegamento virale sui social media) può avere un effetto simile a un attacco DDoS e bloccare il server. E anche se proviene da fonti legittime, i tempi di inattività avranno comunque un costo per la tua azienda.

2. Avere più banda

Una volta che ti sei fatto una buona idea della capacità del server necessaria in base al tuo livello medio e alto di traffico, assicurati che il tuo hosting possa offrirtela abbondantemente. Avere a disposizione più banda del server di quanto sia effettivamente necessario si chiama “overprovisioning”.

È una misura che serve a farti guadagnare tempo nel caso di un attacco DDoS, prima che il tuo sito web, server o applicazione venga sovraccaricato.

3. Utilizzare una rete di distribuzione dei contenuti (CDN, Content Distribution Network)

L’obiettivo di un DDoS è sovraccaricare il server di hosting. Una soluzione, quindi, è quella di memorizzare i dati su più server in tutto il mondo.

È proprio questo il compito di una rete di distribuzione di contenuti.

I CDN offrono il tuo sito web o i tuoi dati agli utenti dal server più vicino a loro, così da garantire prestazioni più veloci. Utilizzarne uno però significa anche essere meno vulnerabili a un attacco, perché se un server dovesse essere sovraccaricato, ne rimarranno molti altri ancora operativi.

Cosa fare se sei il bersaglio di un DDoS

Gli attacchi DDoS in questi giorni sono così sofisticati e potenti che risolverli da soli può essere molto difficile. Ecco perché la migliore difesa contro un attacco è adottare le giuste precauzioni sin da subito.

Ma se sei già sotto attacco e il tuo server è offline, ci sono alcune cose che puoi fare:

1. Corri subito al riparo

Se hai una buona idea di quale sia il traffico normale, dovresti riuscire a capire abbastanza facilmente quando stai subendo un attacco DDoS.

Vedrai un’ondata massiccia di richieste server o di traffico web da fonti sospette. Ma potresti ancora avere un po’ di tempo prima che il tuo server venga completamente sopraffatto e si blocchi.

Imposta la limitazione della velocità il prima possibile e cancella i log del server per liberare più spazio.

2. Chiamare il tuo provider di hosting

Se i proprietari o gestori del server sono altri, avvisali immediatamente dell’attacco.

Potrebbero “oscurare” il tuo traffico fino a quando l’attacco non si attenua, ovvero fare sì che qualsiasi richiesta in arrivo al server venga semplicemente abbandonata, che sia legittima o meno. Sarà nel loro interesse farlo, così che anche i server degli altri clienti non si blocchino.

A quel punto probabilmente reindirizzeranno il traffico tramite uno “scrubber” per filtrare quello illegittimo e far passare le richieste normali.

3. Chiamare uno specialista

Se stai subendo un attacco su larga scala o non puoi permetterti di bloccare il tuo sito o la tua applicazione, potresti considerare l’idea di chiamare uno specialista di attenuazione DDoS.

Questi specialisti deviano il traffico verso i propri server enormi, che possono gestire il carico di richieste, provando da lì a eliminare quelle illegittime.

4. Attendere che finisca

Assumere un professionista che reindirizzi e filtri il traffico web è costoso.

La maggior parte degli attacchi DDoS termina in pochi giorni (anche se nei casi più gravi possono durare più a lungo), quindi puoi sempre scegliere di subire e prepararti meglio per la prossima volta.

Come capire se il tuo computer è stato inserito in un Botnet (e cosa fare)

Se sei un utente singolo, il tuo computer potrebbe essere reclutato in una botnet senza che tu te ne accorga.

I segnali

Anche se potresti non accorgertene subito, ci sono alcuni segnali che possono indicare delle attività dannose in background sul dispositivo, come ad esempio:

- Arresti frequenti

- Tempi di caricamento più lunghi

- Messaggi di errore insoliti

Cosa fare a riguardo

Se pensi che il tuo computer si stia comportando in modo strano, è meglio provare ad agire. Dovresti eseguire regolarmente scansioni antivirus utilizzando programmi antivirus affidabili, come quelli raccomandati per Windows, Mac e Linux.

Una scansione completa dovrebbe riuscire a indicare se nel tuo computer c’è del malware. Nella maggior parte dei casi, l’antivirus rimuoverà la minaccia da solo. Anche una rapida scansione antivirus online non può far male.

Ricorda, non scaricare mai allegati e-mail o file web se non sai esattamente cosa sono e da chi provengono. Questi tentativi di phishing potrebbero installare malware sul tuo dispositivo senza che te ne accorga.

Sii preparato

La tua azienda dovrebbe essere preparata a gestire volumi di traffico web o richieste di server molto più elevate di quanto effettivamente necessario. Per stare al sicuro.

La migliore soluzione è quella di prevenire il rischio di un attacco DDoS, installando un buon antivirus che ti protegga dai malware. L’utilizzo di una CDN e l’impostazione della limitazione della velocità in base al traffico sono altre ottime misure preventive.

Prevenire è meglio che curare, perché una volta che un attacco DDoS è in corso e il tuo server è offline, ripristinarlo può essere costoso – i tempi di fermo del sito web possono avere un impatto sia sulle vendite che sulla reputazione dell’azienda. Quindi assicurati che la tua azienda sia pronta per qualsiasi tipo di attacco, in qualsiasi momento.